ランサムウェアは、Ransom software(身代金 ソフトウェア)の略語です。PCやシステムにメール添付のマルウェアやネットワークやシステムの脆弱性、フィッシングを通じて侵入します。機密情報を盗んだり、システムやファイルを暗号化することでロックし、元の状態に戻すために金銭(身代金)を要求するマルウェアです。

ランサムウェアの脅威

独立行政法人情報処理推進機構(IPA)が、2023年1月に発表した「情報セキュリティ10大脅威2023」の法人部門では、ランサムウェアが2022年に続き1位に選ばれています。

この脅威の順位は、前年に発生した社会的に影響が大きかったと考えられる情報セキュリティの被害から、IPAが脅威候補を選出し、情報セキュリティ分野の研究者、企業の実務担当者などの有識者により選考されました。

| 順位 | 前年順位 | 法人部門の脅威 |

| 1位 | 1位 | ランサムウェアによる被害 |

| 2位 | 3位 | サプライチェーンの弱点を悪用した攻撃 |

| 3位 | 2位 | 標的型攻撃による機密情報の窃取 |

| 4位 | 5位 | 内部不正による情報漏えい |

| 5位 | 4位 | テレワーク等のニューノーマルな働き方を狙った攻撃 |

| 6位 | 7位 | 修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃) |

| 7位 | 8位 | ビジネスメール詐欺による金銭被害 |

| 8位 | 6位 | 脆弱性対策の公開に伴う悪用増加 |

| 9位 | 10位 | 不注意による情報漏えい等の被害 |

| 10位 | 圏外 | 犯罪のビジネス化(アンダーグラウンドサービス) |

ランサムウェアの被害の動向

「令和5年上半期におけるサイバー空間をめぐる脅威の情勢等について」(警察庁、2023年9月21日発表)によると、2023年上半期のランサムウェアに関する被害報告件数は、103件(前年同期比で9.6%減少)と引き続き高い水準で推移しています。

ランサムウェアの手口は、データの暗号化のみならず、データを窃取した上、企業・団体等に対し「対価を支払わなければ当該データを公開する」などと対価を要求する二重恐喝(ダブルエクストーション)が多くを占めています。

ランサムウェア感染後の復旧に1ヶ月の期間を要した組織は、42%にのぼります。また、56%の組織が500万円以上の復旧費用がかかったと回答しています。

ランサムウェアの侵入経路

全世界の組織におけるランサムウェアの侵入経路(2023年3月, statista)によると、ランサムウェアの侵入経路は次の通りです。

- 脆弱性の悪用 36%

- 認証情報の漏洩 29%

- マルウェア添付メール 18%

- フィッシング 13%

- 総当たり攻撃 3%

- ダウンロード 1%

ランサムウェア対策とは

侵入経路別のランサムウェア対策

ランサムウェア対策は、侵入経路に即した複合的な対策が重要です。

| 侵入経路 | 対策 |

| 脆弱性の悪用 | OSやソフトウェアのアップデート |

| 認証情報の悪用 | MFA保護強化。特権昇格の防止 |

| マルウェア添付メール | メールでのマルウェア検知、削除 |

| フィッシング | フィッシングメールの検知、不正なURLの検知、無効化 |

| 総当たり攻撃 | ID、パスワードの定期的な更新、MFAの導入 |

| ダウンロード | 不正なURLへのアクセス制限 |

データのバックアップも重要

ランサムウェアによるデータやシステムの暗号化やロックに備えるために、システムやデータのバックアップは欠かせません。バックアップデータが暗号化されるケースも報告されているため、バックアップデータはネットワークから切り離した状態で保存しましょう。また、バックアップデータの復元や復旧の手順の確認も重要です。

ランサムウェアのメールセキュリティ対策

ランサムウェアは、取引先からの請求書の送付を装った「なりすましメール」によるフィッシングや、マルウェア添付ファイルを開かせようと試みます。

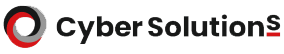

5400万通のメールを解析したサイバーソリューションズによると、ウイルスが添付されたメールには、人名、請求、写真、注文、賞与などのキーワードが含まれていました。詳細は、「5400万通のメールから見えたサイバー攻撃のトレンド」をご覧ください。

ランサムウェアのメールセキュリティ対策は、メール添付でのマルウェア防止や、なりすましメール、フィッシングメールの受信防止、不正なURLの検知などの対策が有効です。

月額200円から導入できるランサムウェアのメール対策

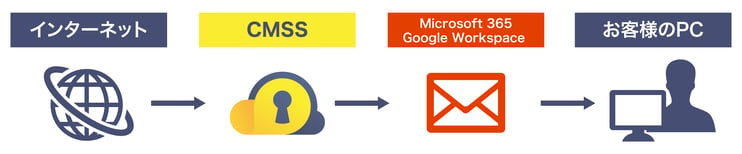

サイバーソリューションズが提供するCloud Mail SECURITYSUITE(CMSS)は、月額200円からランサムウエアを含むマルウェアメールの受信防御、なりすましメールやフィッシングメールの受信防御、不正なURLの無効化、サンドボックスを導入できます。

参考資料:3分でわかる「Cloud Mail SECURITYSUITE」

参考資料:3分でわかる「Cloud Mail SECURITYSUITE」

CMSSは、Microsoft 365、Google Workspace にも対応

CMSSは、Microsoft 365やGoogle Workspaceと連携し、ランサムウェア添付メール受信対策、フィッシング、なりすましメールの防止などのメールセキュリティを強化します。

7000アカウントのMicrosoft 365 メールセキュリティ 導入事例

不動産最大手のレオパレス21は、約7,000のメールアカウントをMicrosoft 365に移行していましたが、 メールセキュリティはオンプレミスでの運用が続いていました。

一部の取引先で暗号化添付メールの受信が制限された2021年頃から脱PPAPとメールセキュリティのクラウド化を推進。 オンプレミスで運用していた3社4製品のメールセキュリティをCMSSへ移行し、メールセキュリティをワンストップ化しました。最新の脅威の防御と、メールセキュリティの運用・管理工数を削減できました。

| CMSS 選定のポイント | CMSS 選定の理由 | |

| 1 | 既存セキュリティ対策を踏襲できるか | 従来の対策を踏襲でき暗号化ファイルのクラウドスキャン等、機能が豊富 |

| 2 | 導入・運用コストの妥当性 | 他社よりも低コストで導入でき、運用管理コストを低減 |

| 3 | 脱PPAPの実現 | メールに添付の送信で、相手先に合わせた脱PPAPを実現 |

詳しくは、レオパレス21様の導入事例をご覧ください。

ランサムウェアに感染しまった時の対処法

ランサムウェアに感染したら、セキュリティソフトによるランサムウェアの除去、バックアップデータから復旧する以外の解決策はありません。

- ランサムウェアから感染した端末をネットワークから遮断する

- ランサムウェアを除去する

- データ複合ツールの有無を調べるために感染したランサムウェアを特定する

- 復号化ツールを利用して暗号化データの復号を試す

- 都道府県警察のサイバー犯罪相談窓口へ被害を報告する

ランサムウェアを正しく恐れ、適切な対策を導入しましょう

ランサムウェアに感染すると、業務で利用するPCやシステムを使用できないことによる業務停止、身代金の要求に加え高額な復旧費用など甚大な金銭被害が発生します。取引先への影響も大きく、身代金を支払ってもデータを取り戻せる保証はありません。このようなリスクを考慮にいれて、ランサムウェア対策を徹底し感染を防ぎましょう。